Systèmes de contrôle industriel : importance, défis et solutions !

Les systèmes de contrôle industriel (ICS) jouent un rôle essentiel dans le fonctionnement des infrastructures critiques. Parmi elles, on retrouve des secteurs clés comme l'énergie, les transports ou la production manufacturière. Dans le but de protéger vos infrastructures industrielles et d’éviter des pertes financières, la sécurité des systèmes de contrôle est essentielle. Ces solutions de cybersécurité vont garantir une productivité et une protection efficace. Découvrez l'importance des systèmes de contrôle industriel et les défis auxquels ils sont confrontés ainsi que les solutions concrètes de cybersécurité.

Qu’est-ce qu’un système de contrôle industriel ?

Définition d’un système de contrôle industriel

De par sa définition, un système de contrôle industriel désigne l'ensemble des équipements et technologies présents dans les environnements industriels. Ils optimisent l’efficacité de la chaîne de production. Ils assurent également une supervision et garantissent la sécurité du processus industriel.

Parmi ces technologies, on retrouve principalement les systèmes suivants :

- SCADA (Supervisory Control and Data Acquisition) ;

- HMI (Interface homme-machine) ;

- PLC (Programmable Logic Controllers).

Le fonctionnement d’un système de contrôle industriel

Un système de contrôle industriel repose sur l'automatisation des processus de fabrication. Des capteurs collectent des données en temps réel pour ajuster automatiquement les paramètres de production. Les automates programmables exécutent des programmes prédéfinis pour surveiller et gérer les équipements industriels. Cela permet une surveillance continue et une réponse rapide aux variations des conditions de fonctionnement.

Les interfaces homme-machine (IHM) offrent une visibilité complète sur l'état de la chaîne de production. Elles affichent des données en temps réel pour informer sur l'état et les performances des systèmes de contrôle industriel. Les opérateurs peuvent ajuster les paramètres via l'interface pour optimiser les opérations de production. Des alertes visuelles et sonores signalent rapidement les dysfonctionnements ou anomalies détectés.

L’importance d’un système de contrôle industriel pour votre entreprise

Les systèmes de contrôle industriel présentent plusieurs avantages garantissant l’efficacité de la chaîne de production. Parmi eux, on retrouve l’automatisation, la surveillance et la gestion des équipements. Mais également la réduction des coûts et l’anticipation des pannes. Découvrons ces avantages plus en détail.

Une amélioration de l'efficacité opérationnelle

Les systèmes de contrôle industriel assurent une efficacité optimale via l’utilisation de différents types de systèmes. Ces systèmes fournissent des données en temps réel pour optimiser la production. Ils incluent notamment des automates programmables et des capteurs intelligents. Ces capteurs peuvent être de différents types : température, position, pression vibrations, etc.

Les interfaces homme-machine (IHM) offrent aux opérateurs un contrôle direct et une surveillance continue des systèmes de contrôle industriel. Les systèmes SCADA supervisent et contrôlent les processus tout en collectant des données en temps réel. Ils permettent une gestion centralisée et l’analyse des données, garantissant également une réactivité rapide aux anomalies.

De par ces technologies, le processus industriel est en grande partie automatisé et contrôlé. Les erreurs humaines sont réduites. Les prises de décision sont alors optimisées, favorisant l'amélioration continue des processus.

Une sécurité renforcée

Les systèmes de contrôle industriel utilisent des capteurs pour surveiller en temps réel les environnements dangereux. De par les automates programmables et systèmes SCADA, les interventions manuelles sur la production sont réduites. Et permettent la surveillance de zones sensibles à distance. Sur la production, des alarmes sont également générées pour prévenir immédiatement les opérateurs.

Malgré des interventions humaines inévitables, ces systèmes améliorent la sécurité des opérateurs.

Une mise en place d’une maintenance prédictive

Les systèmes de contrôle industriel permettent une maintenance plus prévisible grâce à la collecte de données. Ils surveillent en temps réel l’état des équipements pour détecter les signes de défaillance.

Les capteurs identifient les problèmes potentiels avant qu’ils n’affectent les opérations de production. Les opérateurs peuvent ainsi planifier des interventions de maintenance préventive et éviter des arrêts imprévus. Les données recueillies permettent également d'optimiser les intervalles et la durée des maintenances. Optimisant la productivité de la chaîne de production.

Une conformité réglementaire

Les réglementations assurent que chaque entreprise soit en totale conformité aux lois nationales et internationales. Ces lois ont été établies pour diverses raisons : sécurité des opérateurs, qualité des produits, respect de l’environnement, etc.

Les systèmes de contrôle industriel facilitent le respect de ces réglementations. Les rapports générés automatiquement simplifient les audits et les inspections, garantissant une traçabilité complète des opérations. Les environnements à risque sont contrôlés et automatisés, réduisant les risques d’accidents. Le suivi de données en temps réel permet le respect de normes établies préalablement.

Ces systèmes limitent les non-conformités et, par conséquent, les risques de sanctions.

6 défis auxquels font face vos systèmes de contrôle industriel

Défi numéro n°1 : la sécurité informatique

L’interconnexion croissante entre les systèmes IT (technologies de l’information) et OT (technologies opérationnelles) expose davantage les systèmes de contrôle industriel aux cyberattaques. Connectés à Internet, ces systèmes deviennent des cibles pour les malwares, ransomwares et autres actions malveillantes. Cette interconnexion augmente significativement leur taux d’exposition, estimé entre 86 % et 93 % selon les cas.

Défi numéro n°2 : l’obsolescence

De nombreux systèmes de contrôle industriel fonctionnent encore avec des systèmes d’exploitation et des firmwares obsolètes. Du fait d’une disponibilité indispensable, ces systèmes ne sont souvent pas mis à jour régulièrement. Cette situation accroît leur vulnérabilité face aux cyberattaques. Et réduit leur capacité à répondre aux exigences modernes de sécurité et de performance. Suite à l’interconnexion avec l’IT, ces systèmes sont également exposés sur Internet. Le taux d’exposition augmente fortement.

L’obsolescence constitue un défi majeur sur votre infrastructure industrielle.

Défi numéro n°3 : les protocoles non sécurisés

L’utilisation de protocoles non sécurisés constitue une menace importante pour les systèmes de contrôle industriel. Certains protocoles, encore utilisés aujourd’hui, ne fournissent aucun mécanisme d’authentification ou de chiffrement. Ces protocoles sont toutefois essentiels pour les communications industrielles entre équipements. Parmi les protocoles les plus connus, on retrouve le Telnet, Modbus, VNC, BACnet. Des utilisateurs malveillants peuvent ainsi intercepter et manipuler les informations sensibles entraînant des conséquences industrielles graves. Parmi ces conséquences, on peut trouver des interruptions de production et des altérations de processus critiques. Mais également des incidents mettant en danger la sécurité physique des employés et des infrastructures.

Défi numéro n°4 : le manque de surveillance

Le manque de surveillance est un défi majeur dans l'industrie, surtout en matière de sécurité.

L'absence d'outils de centralisation des journaux empêche une analyse rapide et efficace des incidents. Les journaux systèmes contiennent des informations fondamentales pour détecter les anomalies, mais elles restent dispersées. Sans centralisation, les événements sont difficiles à corréler, retardant la détection d'attaques potentielles. Cela augmente les risques de cyberattaques non identifiées, affectant les infrastructures et la production industrielle.

Les outils de surveillance centralisés permettent d'analyser les événements en temps réel pour une réponse rapide. Sans ces outils, la détection et la résolution des problèmes deviennent réactives, pas proactives. Cela expose les systèmes de contrôle industriel à des intrusions prolongées, avec des impacts sur la sécurité et la rentabilité.

Défi numéro n°5 : la gestion des accès

Dans l’industrie, il arrive que les sessions des utilisateurs restent ouvertes pendant des périodes prolongées. Cela est dû à un besoin de simplifier certaines tâches répétitives et accélérer les processus. Il est également fréquent que des mots de passe faibles soient configurés, ne respectant pas les politiques de sécurité. Dans certains cas, des mots de passe peuvent être notés sur des supports visibles pour faciliter leur mémorisation. La gestion des comptes utilisateurs peut être également complexe. Certains accès ne sont pas toujours révoqués rapidement. Certains comptes restent actifs même après le départ des opérateurs. Même lorsqu’il s’agit de prestataires externes ou des intervenants ponctuels, engendrant des risques de sécurité.

Les accès aux systèmes de contrôle industriel doivent être segmentés en fonction des responsabilités et des niveaux de contrôle requis. Ces pratiques peuvent introduire des vulnérabilités dans les systèmes de contrôle industriels, avec des impacts potentiels sur la sécurité. Les conséquences de ces failles peuvent aller de la compromission de la sécurité à des arrêts de production et des pertes financières.

Défi numéro n°6 : l’absence d'antivirus

L'absence d'antivirus sur les serveurs et postes de travail rendent les systèmes de contrôles industriels vulnérables aux cyberattaques. En l’absence d’antivirus, ces systèmes constituent une porte d’entrée pour les malwares et ransomwares. Sans antivirus, il est difficile de détecter et de prévenir les menaces. Ces attaques peuvent entraîner des pannes de production et des pertes de données sensibles. Mais également des comportements anormaux, entrainant des risques pour la sécurité des employés et des infrastructures. On estime que 90% des systèmes de contrôle industriels sont exposés à ces risques.

Pour plus d’informations sur la sécurisation de votre infrastructure industrielle, contactez-nous.

Les solutions pour protéger vos systèmes de contrôle industriel

Protéger les systèmes de contrôle industriel est devenu indispensable face à la multiplication des cybermenaces. Ces menaces peuvent entraîner des arrêts de production, détérioration de la qualité, corruption de données sensibles. Les conséquences sont multiples et critiques aux processus industriels.

Afin de garantir l'intégrité, la disponibilité et la confidentialité des opérations industrielles, il est essentiel d’intégrer des solutions de sécurité adaptées à tous les niveaux.

La sécurisation de l'accès physique

Le contrôle d'accès physique est l'une des premières lignes de défense pour sécuriser les installations critiques. Il vise à restreindre l'accès aux zones sensibles et aux équipements aux seules personnes autorisées. Cela inclut non seulement l'accès aux zones physiques, comme les salles serveurs et les armoires électriques. Mais aussi l'accès direct aux équipements eux-mêmes (serveurs, systèmes de contrôle industriel, équipements réseau).

L’utilisation de cartes d’accès et badges sur un site industriel permet d’authentifier et de contrôler les individus accédant à ces zones.

Sur les équipements réseau, l'utilisation d'obturateurs de port permet de bloquer l’accès physique aux ports non utilisés. Ces obturateurs ne sont efficaces que si le port est également désactivé. Empêchant ainsi tout flux réseau passant par ce port.

L’inventaire des actifs

Un inventaire complet des actifs est essentiel pour comprendre et maîtriser son infrastructure industrielle. Sans visibilité sur vos équipements, il est impossible de définir un périmètre pour protéger efficacement vos systèmes de contrôle industriel. Cet inventaire doit également être tenu à jour tout au long de l’activité de l’entreprise pour une efficacité optimale.

Contactez-nous pour plus d’informations sur nos services sur-mesure

Sécurisation des actifs

La sécurisation des actifs consiste à définir une configuration stable et un comportement optimal d’un système de contrôle industriel, afin de détecter d’éventuels comportements malveillants à l’avenir. Cela peut inclure l’implémentation de solutions de scellement de poste. L’état de fonctionnement d’un système est sauvegardé comme référence. Le scellement repose sur le principe de « liste blanche ». Seuls les logiciels, programmes et utilitaires préalablement approuvés sont autorisés à s’exécuter. Toute tentative d’ajout de processus non conforme à cette liste blanche est détectée et analysée. Bloquant ainsi l'exécution de logiciels malveillants susceptibles de compromettre les systèmes de contrôle industriel.

La segmentation du réseau

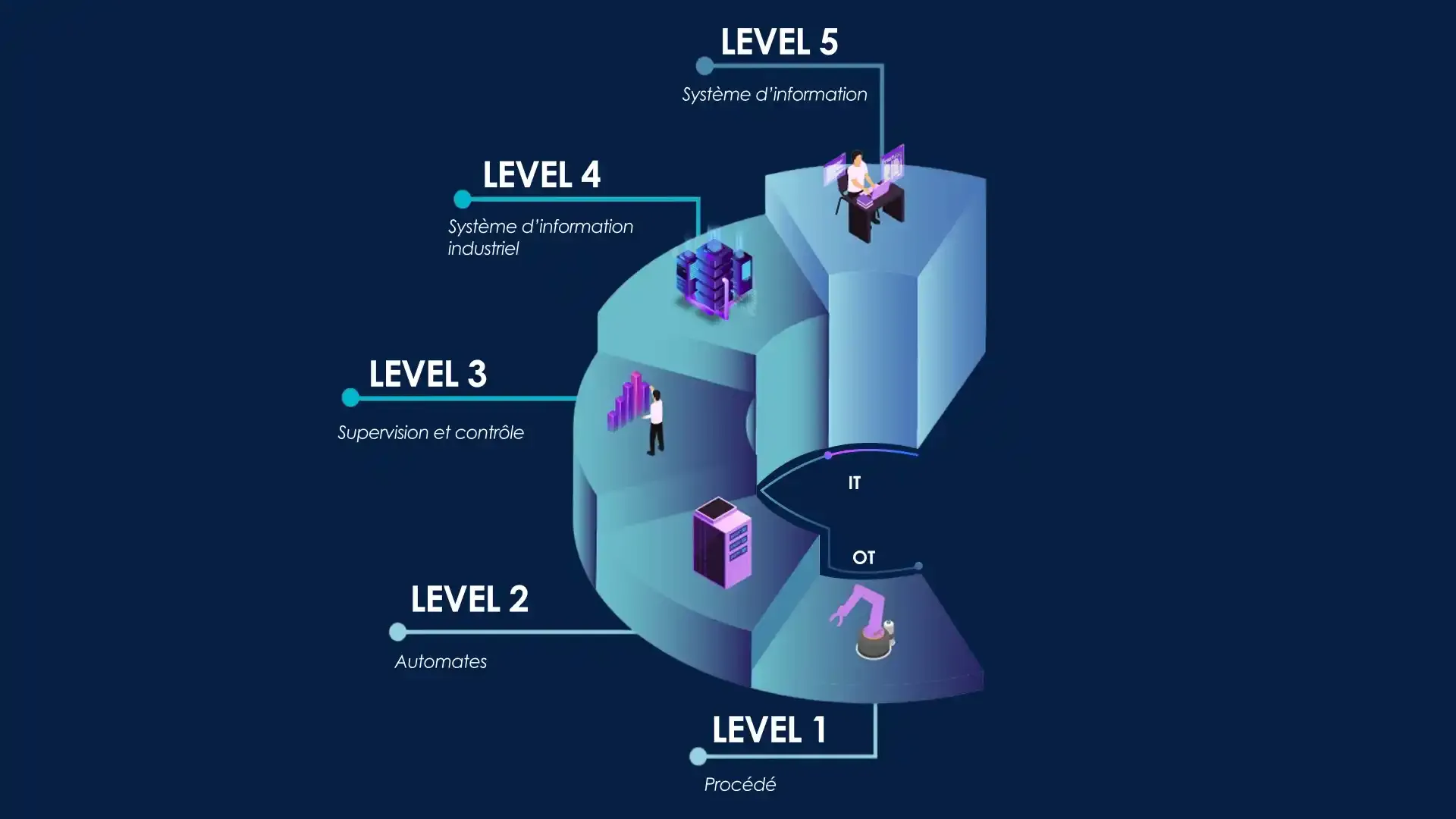

Le modèle Purdue est une architecture de sécurité pour les systèmes de contrôle industriel. Chaque type de système est séparé en niveaux hiérarchiques distincts. Chaque niveau constitue un niveau de criticité propre aux équipements. Ils ont des accès définis, limitant ainsi les interactions non autorisées entre les différentes parties. Cette segmentation renforce la sécurité globale du réseau, empêchant les accès non souhaités ou malveillants. Ce modèle se divise en 5 couches bien distinctes :

- Niveau 0 – Capteurs et actionneurs : Ce niveau inclut les équipements qui collectent des données en temps réel et agissent sur l’environnement physique.

- Niveau 1 – Contrôleurs (API) : Il regroupe les automates et contrôleurs qui exécutent les actions en fonction des données collectées par les capteurs.

- Niveau 2 – Supervision SCADA : Ce niveau est dédié aux systèmes de supervision qui surveillent et contrôlent les processus industriels à distance.

- Niveau 3 – Contrôle de production : Il inclut les systèmes de contrôle industriel qui gèrent et optimisent les processus de production à un niveau stratégique.

- Niveau 4 – Gestion des opérations : Ce niveau couvre la gestion des opérations d’entreprise, incluant la planification et l'analyse des données à un niveau administratif.

Implémenter ce modèle dans votre infrastructure réseau permet de limiter l'accès aux systèmes critiques et de réduire la surface d'attaque pour les menaces extérieures. Il facilite également la surveillance et la gestion des flux d'informations.

La segmentation du réseau est déterminante pour limiter la propagation d’attaques et protéger les zones sensibles. Tout en garantissant la continuité des processus industriels. Elle permet d'isoler les équipements clés, comme les capteurs, contrôleurs, systèmes SCADA et automates. Des pares-feux industriels filtrent les flux réseau selon des critères spécifiques aux environnements industriels. Ces pare-feux garantissant ainsi la protection sans perturber le fonctionnement des systèmes de contrôle industriel.

La segmentation doit aussi être accompagnée d'une approche plus structurée pour être pleinement efficace.

Une des solutions utilisées est la sonde IDS (Intrusion Detection System), dédiée à la surveillance réseau. La sonde IDS réalise un état initial de votre réseau, servant de base de comparaison. À partir de cette base, la sonde va permettre de détecter toutes anomalies et changements de comportements sur votre réseau industriel. Elle identifie les écarts au fonctionnement normal et vous alerte en cas de menaces. Ces alertes sont cruciales pour protéger vos systèmes critiques et vos chaînes de production. La sonde IDS renforcent votre sécurité et garantissent une continuité optimale de vos opérations.

Le principe du moindre privilège

Appliquer le principe du moindre privilège (modèle « Zero Trust ») signifie accorder à chaque utilisateur uniquement les droits nécessaires à ses tâches.

- Contrôle des identités : Gestion des comptes privilégiés avec des solutions de gestion des identités et des accès (IAM). Permet de sécuriser l'accès à ces comptes sensibles. Mise à jour régulière des mots de passe via une politique de mot de passe robuste pour éviter les fuites.

- Accès temporaires : Permissions à durée définie pour les prestataires externes ou les intervenants ponctuels.

- Audit des accès : Enregistrement et suivi des activités des utilisateurs avec des solutions de surveillance des accès. Détection de toute utilisation abusive. La revue de comptes des accès permet de vérifier les droits d'accès des utilisateurs à un système. Il permet d’identifier les comptes inactifs, obsolètes ou non autorisés. Assure également que les accès sont bien segmentés en fonction des rôles et des responsabilités.

Cette stratégie minimise les risques en cas de compromission des comptes.

Solutions de sécurité spécialisées

En complément des solutions présentées précédemment, DATIVE vous propose des services sur-mesure :

- Cartographie de votre infrastructure industrielle : en complément d’un inventaire, DATIVE vous accompagne dans l’élaboration d’une cartographie physique et logique de vos actifs. Avoir une vue globale de vos interconnexions est essentielle pour identifier les vulnérabilités. Les solutions mises en place doivent être adaptées à votre infrastructure.

- Évaluation de cybersécurité : identifier les vulnérabilités de vos systèmes de contrôle industriel, mesurer la résilience de votre infrastructure, préparer les réponses aux incidents. Toutes ces solutions permettent d’anticiper et de minimiser les risques et d’améliorer les contrôles de sécurité. Effectuez un audit de sécurité sur votre infrastructure et empêchez ainsi toute attaque pouvant neutraliser votre activité.

- Intégration et déploiement de solutions : les solutions de cybersécurité proposées peuvent inclure l’implémentation de produits et d’outils spécialisés. Ces déploiements peuvent être complexes entraînant une mauvaise protection et gestion des risques. DATIVE vous accompagne tout au long de l’implémentation pour garantir un déploiement sécurisé et maîtrisé.

Contactez nos experts pour plus d'informations.

Conclusion

La sécurisation des systèmes de contrôle industriel repose sur une maîtrise approfondie des risques. Les solutions proposées doivent être adaptées aux infrastructures industrielles. Une approche intégrée et proactive est cruciale pour assurer intégrité, disponibilité et résilience des infrastructures industrielles.

Avec son expertise en cybersécurité industrielle, DATIVE joue un rôle clé dans la sécurisation d’infrastructures complexes. Malgré l’implémentation de services et solutions de cybersécurité, les opérateurs restent indispensables pour garder le contrôle de leur infrastructure.

Pour plus d’informations sur nos solutions et services, contactez-nous.